Attention campagne d'hameçonnage en cours : ESET découvre un vol massif d'identifiants Zimbra

Les chercheurs d'ESET ont découvert ce 17 août 2023, une campagne d'hameçonnage massive visant à collecter les informations d'identification des utilisateurs de comptes Zimbra, active depuis au moins avril 2023 et toujours en cours. Les cibles sont des petites et moyennes entreprises ainsi que des entités gouvernementales. La campagne observée par ESET repose uniquement sur l'ingénierie sociale et l'interaction avec les utilisateurs.

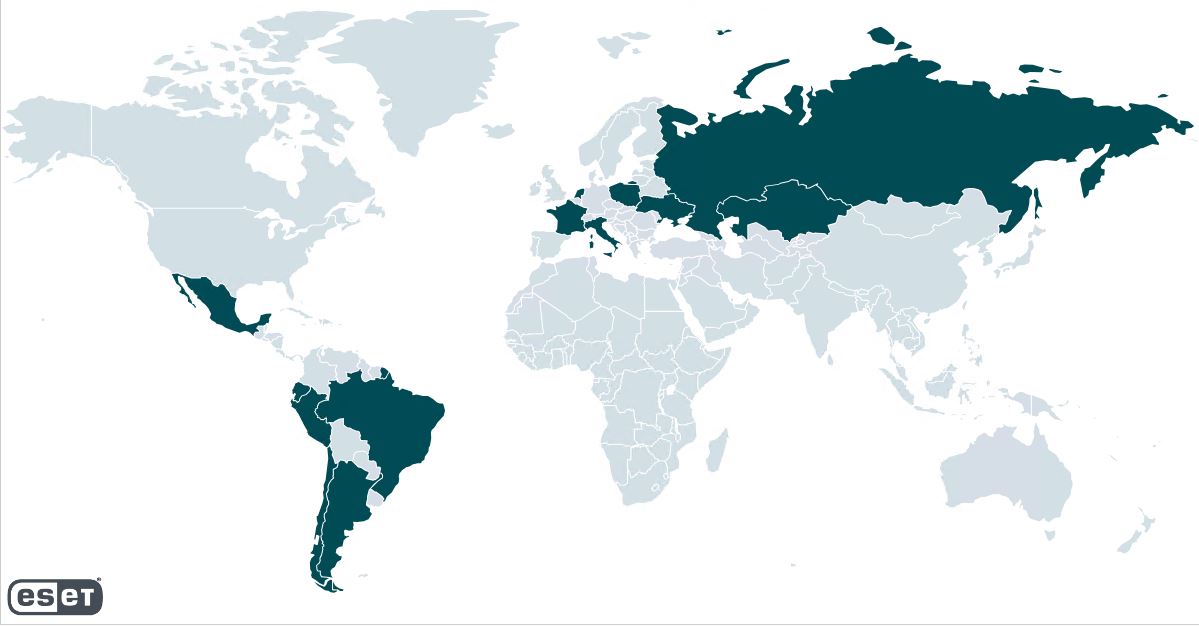

Les cibles de la campagne sont une multitude de petites et moyennes entreprises et d'entités gouvernementales. Selon la télémétrie ESET, le plus grand nombre de cibles sont situées en Pologne, cependant, les victimes dans d'autres pays européens tels que l'Ukraine, l'Italie, la France et les Pays-Bas sont également ciblés. Les pays d'Amérique latine ont également été touchés. L'Équateur est en tête de liste des détections dans cette région.

Les pays touchés par la campagne, selon la télémétrie de ESET

Les pays touchés par la campagne, selon la télémétrie de ESET

Bien que cette campagne ne soit pas particulièrement techniquement sophistiquée, elle est capable de diffuser et de compromettre avec succès les organisations qui utilisent Zimbra Collaboration. « Les adversaires tirent parti du fait que les pièces jointes HTML contiennent du code légitime, le seul élément malintentionné étant un lien pointant vers l'hôte malveillant. De cette manière, il est facile de contourner les politiques antispam basées sur la réputation et celles qui traquent le lien d'hameçonnage directement placé dans le corps de l'e-mail », explique Viktor Šperka, Chercheur chez ESET, qui a découvert la campagne.

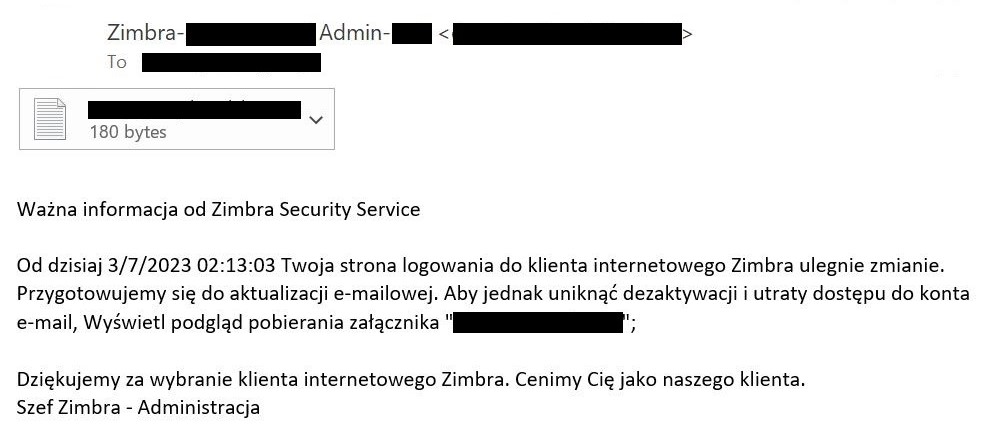

Avertissement par courrier électronique de Lure en polonais concernant la désactivation du compte Zimbra d'une cible

Avertissement par courrier électronique de Lure en polonais concernant la désactivation du compte Zimbra d'une cible

Quelles sont les étapes de cette attaque ?

- L'hameçonnage prétexte une mise à jour du serveur de messagerie, de la désactivation du compte ou d'un problème similaire et invite l'utilisateur à cliquer sur le fichier joint.

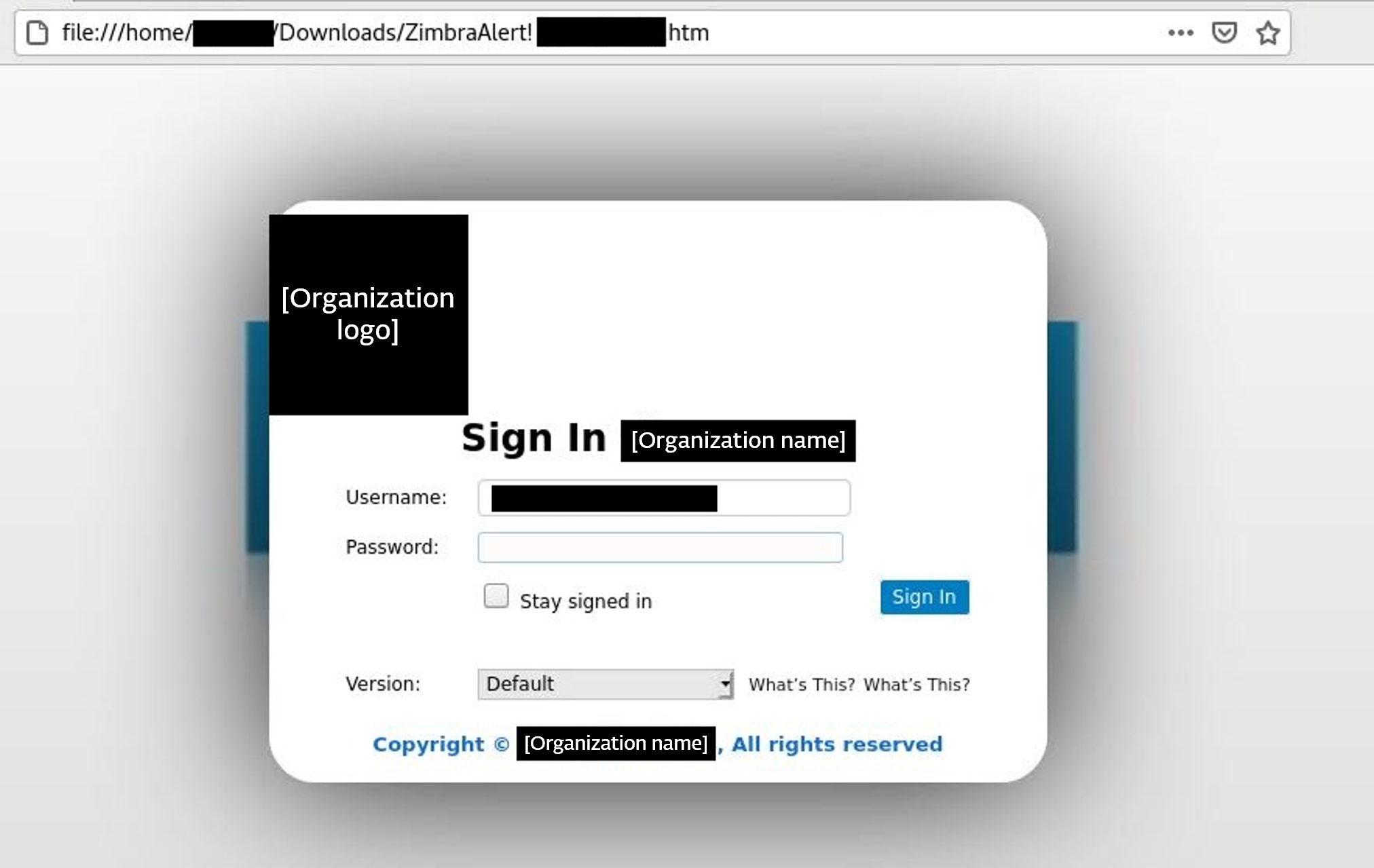

- Après avoir ouvert la pièce jointe, l'utilisateur se voit présenter une fausse page de connexion Zimbra personnalisée en fonction de l'organisation ciblée.

- En arrière-plan, les informations d'identification soumises sont collectées à partir du formulaire HTML et envoyées à un serveur contrôlé par l'adversaire.

- Ensuite, l'attaquant est potentiellement capable d'infiltrer le compte de messagerie affecté.

Fausse page de connexion Zimbra

Fausse page de connexion Zimbra

Il est probable que les attaquants aient pu compromettre également des comptes administrateur des victimes pour créer de nouvelles boîtes aux lettres qui ont ensuite été utilisées pour envoyer des courriels d'hameçonnage à d'autres cibles.

Source : ESET

Koffi ACAKPO

Journaliste digital